警惕黑客攻击:TRX兑换安全全攻略

在加密货币蓬勃发展的当下, TRX 作为波场链上的核心代币,凭借高效的交易速度和丰富的生态应用,吸引了全球数百万投资者参与兑换与交易。然而,随着行业热度攀升,针对 TRX 兑换场景的黑客攻击事件呈爆发式增长——据区块链安全公司Chainalysis 2024年报告显示,仅上半年加密货币领域因黑客攻击造成的损失就达19亿美元,其中涉及 TRX 等主流代币的兑换平台攻击占比超35%。当用户沉浸在“一键兑换”的便捷中时,暗藏的网络风险正悄然逼近,如何构建安全防护网成为每个 TRX 持有者的必修课。

一、触目惊心: TRX 兑换领域的黑客攻击实例

2023年11月,某头部去中心化交易所(DEX)遭遇精心策划的“重入攻击”,黑客利用智能合约漏洞,通过重复调用兑换函数,分17次窃取价值约860万美元的 TRX 及USDT。此次攻击导致该平台暂停服务48小时,超过1.2万用户的资产受到波及,最终仅追回不足30%的损失。更早之前,一款名为“TrojanSwap”的恶意DApp伪装成正规 TRX 兑换工具,通过植入木马程序,在用户授权转账时篡改收款地址,短短三个月内盗取超2000枚 TRX ,受害者遍布亚洲、欧洲等多个地区。

这些案例并非孤例。根据慢雾科技发布的《2024年上半年区块链安全报告》,当前针对 TRX 兑换的攻击手段呈现三大特征:一是“钓鱼式诱导”占比达42%,黑客通过社交媒体发布虚假兑换链接,诱骗用户输入私钥;二是“中间人攻击”频发,尤其在公共WiFi环境下,黑客可拦截交易数据包并篡改;三是“智能合约漏洞利用”持续升级,部分新上线的兑换协议因代码审计不严,成为黑客重点目标。

二、深度剖析:黑客为何盯上 TRX 兑换环节?

从技术角度看, TRX 基于波场公链运行,其兑换过程依赖智能合约自动执行,虽提升了效率,但也为黑客提供了可乘之机。一方面,部分中小平台的智能合约未经过专业机构审计,存在“溢出漏洞”“权限控制缺陷”等问题;另一方面,用户在使用非官方渠道进行 TRX 兑换时,常因缺乏安全意识,将助记词、私钥存储于联网设备,极易被木马程序窃取。

从利益驱动分析, TRX 日均交易量长期位居全球前十,流动性强、变现速度快,使其成为黑客眼中的“优质标的”。以某次典型攻击为例,黑客仅需攻破一个中等规模的 TRX 兑换节点,即可在短时间内转移数千枚 TRX ,并通过混币器快速洗白,整个作案周期不超过2小时。这种“低投入、高回报”的模式,进一步刺激了黑产链条的扩张。

三、筑牢防线:个人与企业的安全应对策略

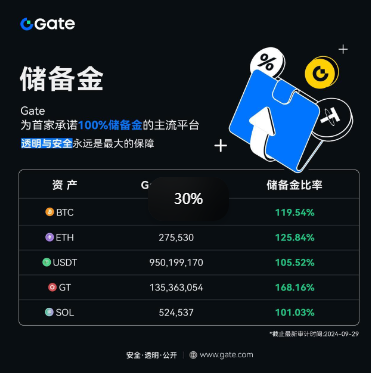

对于普通用户而言,守护 TRX 兑换安全需遵循“三步法则”:第一步,选择合规平台,优先使用通过ISO认证、具备冷热钱包分离机制的大型交易所;第二步,强化账户防护,启用二次验证(2FA),定期更换高强度密码,切勿点击不明链接;第三步,掌握应急技能,一旦发现异常交易,立即联系平台冻结账户,并向当地网警部门报案。

对企业端来说,建立多层防御体系至关重要。首先,应委托第三方审计机构对智能合约进行全面检测,修复潜在漏洞;其次,部署实时监控系统,对大额提现、异地登录等高风险行为进行预警;最后,加强员工培训,防范内部人员泄露敏感信息。值得注意的是,已有多家头部企业采用“零信任架构”,要求每次 TRX 兑换都必须经过多重身份核验,有效降低了被攻击概率。

技术创新也在为安全赋能。近年来兴起的“多方计算”(MPC)技术,可将用户私钥分割成多份加密存储,即使部分片段被盗,也无法完成完整签名;而“跨链桥接”方案则能在保障隐私的前提下,实现不同链上 TRX 的安全兑换。这些新技术的应用,正在重塑行业的安全标准。

面对日益复杂的网络安全形势, TRX 兑换安全绝非一时之功。无论是个人投资者还是行业参与者,都需时刻保持警惕,将安全意识融入每一个操作细节。唯有如此,才能在享受加密货币带来的便利之余,真正守住自己的数字资产。记住,在这场没有硝烟的战争里,最好的防御永远是未雨绸缪。